標的型メール攻撃によって情報漏えいをおこすことがないように

- 2018/07/27

標的型メール攻撃とは

標的型攻撃メールは、不特定多数に大量に送られるウイルスメールとは異なり、特定の組織や人にしか送られないため、 セキュリティソフトの定義ファイルに登録される前に標的とするメール受信者まで届いてしまう。 そのため、受信者がセキュリティソフトを利用していても、被害を防ぐことが難しい。

また、メール受信者が不審をいだかないように様々な騙しのテクニックが駆使されているため、メール受信者は本物のメールと勘違いしてしまい、ウイルス感染の仕掛けが施された添付ファイルを開いたり、本文に記載されたウイルス感染の仕掛けが施されたサイトへのリンクをクリックしたりしてしまう可能性が高い。

標的型メールによるウイルスに感染しない、情報漏えいを起こさないために

今後の対応案

- ワクチンソフトを最新の状態で使う

- 怪しげなメールの添付ファイルを開かない

- 怪しげなURLをクリックしない

- OS、アプリケーションは、必ずセキュリティ更新を行う

- 不正侵入検知・防御機能を持つ製品を導入し、強化する

- ふるまい検知機能を持つ製品を導入し、情報漏えいを防止する

シマンテックエンドポイントのプロアクティブ脅威防止機能を評価し すべてのパソコンにインストールを必須とするようにしたい

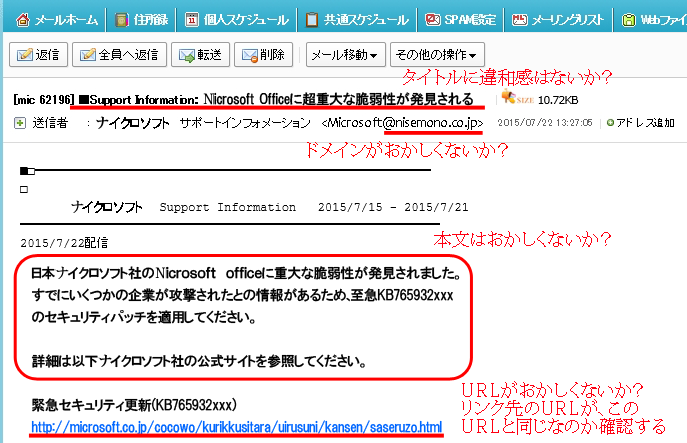

メールタイトルに注意する

差出人の氏名はおかしくないか

差出人のメールアドレスは、組織のドメインを使っているか

メールのタイトルに違和感がないか

メールの本文に違和感がないか

差出人、タイトル、内容が一貫しているか

添付ファイルに注意する

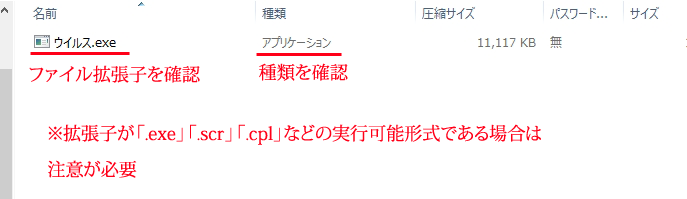

添付ファイルの名前や拡張子は、本文と一致しているか

添付ファイルの拡張子が実行可能形式ではないか

添付ファイルが暗号化されている場合、その必要性はあるか

添付ファイルが圧縮されている場合、その必要性はあるか

解凍されたファイルの拡張子が実行可能形式ではないか

添付ファイルを開いたら、ポップアップ画面が出ないか

添付ファイルを開いたら、IDパスワードを入力する画面にならないか

※実行可能形式とは、拡張子が「.exe」「.scr」「.cpl」などの、開くと動作してしまうファイル

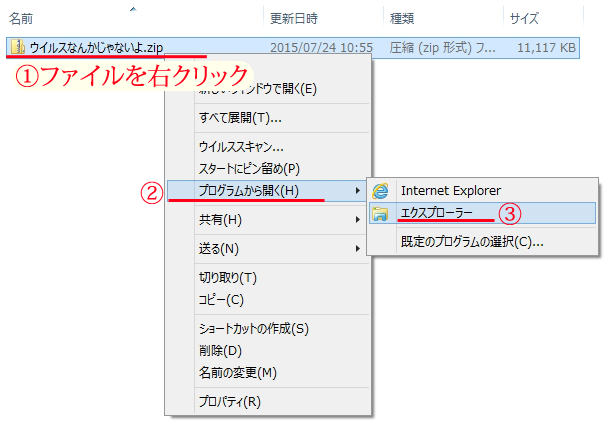

圧縮ファイル(zipファイル等)は安易に展開(解凍)せず、まずは中身を確認する

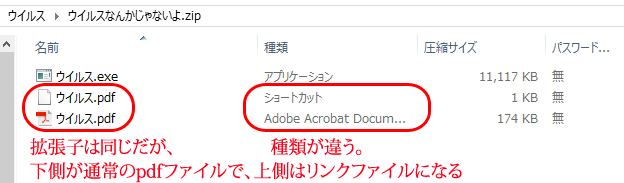

ファイルの拡張子と種類を確認する

拡張子が同じ「pdf」ファイルであったとしても、ファイルの種類が違う場合があるので注意する

※ショートカットファイルはリンクが記載されているファイル。実体はここにないが、実行すると悪意あるファイルの場所に飛ばされてしまう可能性がある。

URL(リンク)に注意する

URLをクリックするように書かれている文章に違和感はないか

URLは、本文に書かれているURLとリンク先のURLが同じか

URLは、メールの差出人の組織のドメインが使われているか

URLをクリックすると、IDパスワードを入力する画面にならないか

IDパスワードの管理の徹底

標的型メールに利用されないために

組織内部に流れているメールが取出され、標的型メールの材料になってしまうことがある

学外の組織へのユーザ登録に、大学のIDを使わないように求める

登録済みのものは、パスワードを別のものにするように求める

パスワードを強固なものにし、頻繁に変更するように求める

ワクチンソフトのプロアクティブ脅威防止機能とは

ウイルス定義ファイルがない、まったく未知の脅威やシステム内部に隠ぺいされているマルウェアを検出できる、より高度な技術

ウイルス定義ファイルから脅威を検出するのではなく、その動作により判断する。ファイアウォールをすり抜け、パソコン内部に侵入してきた悪意あるプログラムに対し 「アクセス先はどこか」など、120種類以上の分析をかける。

分析により「正しいアプリケーションらしさ」がないと判断した場合は、隔離され、削除される。

このようにして、まだ定義されていない新種のウイルスに対処できる機能。

パソコンのセキュリティ強化

(1) シマンテックエンドポイントの必須化

★フルスキャンを定期的に実施する

(チェックをすり抜けて入り込んだウイルス、隠れて動くウイルスを発見し駆除する)

≫定期スキャン設定方法(シマンテックエンドポイント)

(2) パソコンのセキュリティ更新(OS, FlashPlayerなど)の対応

≫各OSのセキュリティ更新方法

≫ソフトウェアのバージョンを確認。myjvnバージョンチェッカ使用方法

≫ウイルスに感染しないための対応について